Sécurité

Parce que nous faisons de la sécurité du Système d’Information une priorité, nous avons sélectionné pour vous les solutions de l’Editeur Sophos

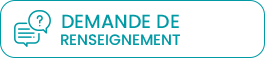

La gamme UTM

L’appliance de sécurité évolutive

Qu’est-ce qu’un UTM?

L’Unified Threat Management ou gestion unifiée des menaces, est une solution de sécurité tout-en-un, généralement une appliance de sécurité unique, qui fournit plusieurs fonctions de sécurité en un seul point du réseau.

Au-delà d’un simple pare-feu

Sophos UTM garantit une sécurité complète, du pare-feu réseau jusqu’à l’antivirus Endpoint, grâce à une appliance modulaire unique. Pensée pour simplifier votre sécurité, elle élimine toute complexité habituellement associée aux solutions multipoints. Elle renforce votre protection et améliore les performances de votre réseau. De plus, elle vous permet de rapidement créer des politiques pour contrôler les risques de sécurité tout en vous offrant des rapports clairs et détaillés

Choisissez vos applications de sécurité

- UTM Network Protection bloque les attaques sophistiquées qu’un pare-feu seul ne peut arrêter.

- UTM Email Protection bloque le spam et les virus, et maintient les données sensibles sécurisées.

- UTM Web Protection vous permet de protéger vos employés contre les menaces Web et de contrôler leur temps en ligne.

- TM Webserver Protection : renforce les applications et les serveurs Web et garantit la conformité grâce à un pare-feu d’application Web.

- UTM Wireless Protection vous offre un réseau Wi-Fi sécurisé en quelques minutes.

- UTM Endpoint Protection permet de sécuriser les postes de travail, ordinateurs portables et serveurs grâce à l’antivirus et au contrôle du Web et des périphériques.

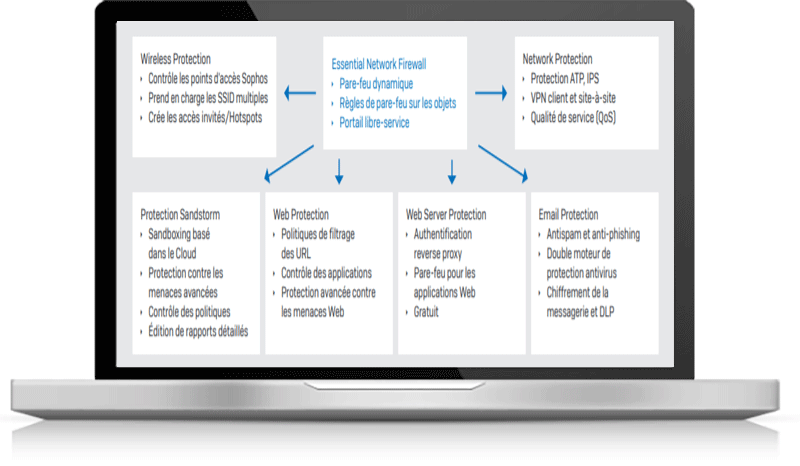

Sophos Central

La console unifiée pour gérer vos produits Sophos

Aperçu

Sophos Central est l’espace unique depuis lequel vous pouvez gérer la sécurité de vos systèmes d’extrémité, de vos mobiles, du chiffrement, du Web, de la messagerie, des serveurs et du Wi-Fi. En utilisant une plateforme de gestion de la sécurité synchronisée, vous bénéficierez du partage de l’intelligence sur les menaces, de politiques qui suivent les utilisateurs, d’une configuration simple, de l’édition de rapports détaillés et synthétiques, et d’alertes automatiquement hiérarchisées.

Principaux avantages :

- Hiérarchie automatique des alertes.

- Tableau de bord récapitulatif de votre environnement.

- Politique de gestion granulaire par utilisateur.

- Partage de l’intelligence contextuelle Security Heartbeat.

- Synchronisation automatique avec Active Directory.

- Outil de migration simple pour les administrateurs de Sophos Enterprise Console.

La sécurité des données et le RGPD

Qu’est-ce que le RGPD ?

Le règlement no 2016/679 dit règlement général sur la protection des données (RGPD, ou encore GDPR, de l’anglais General Data Protection Regulation), est un règlement de l’Union européenne qui constitue le texte de référence en matière de protection des données à caractère personnel. Il renforce et unifie la protection des données pour les individus au sein de l’Union européenne.

Les liens utiles :

La mise en conformité en 4 étapes

Constituez un registre de vos traitements des données

Faites le tri dans vos données

Respectez les droits des personnes

Sécurisez vos données

Le trio gagnant du RGPD pour Aptetude Co

Enpoint Protection – InterceptX – Safeguard

Sophos Endpoint Protection : l’Antivirus

Sophos Endpoint Protection simplifie la sécurité de vos systèmes Windows, Mac et Linux contre les malwares et les menaces avancées.

Notre protection Endpoint Next-Gen intègre des technologies innovantes, telles que la détection du trafic malveillant, avec l’intelligence sur les menaces en temps réel des SophosLabs pour vous aider à prévenir, à détecter et à remédier facilement aux menaces.

Des politiques d’accès au Web, aux applications et aux périphériques peuvent suivre vos utilisateurs partout où ils vont.

Principaux avantages :

- Protection innovante avec antimalware, HIPS et détection du trafic malveillant.

- Contrôle du Web, des applications, des périphériques mobiles et des données pour une mise en conformité complète des politiques.

- Filtrage du Web qui s’applique directement sur les systèmes d’extrémité, que les utilisateurs soient

sur le réseau ou non. - Nettoyage en profondeur du système.

Sophos Intercept X : l’anti-ransomware

Un ransomware, ou rançongiciel en français, est un logiciel informatique malveillant, prenant en otage les données. Le ransomware chiffre et bloque les fichiers contenus sur votre ordinateur et demande une rançon en échange d’une clé permettant de les déchiffrer

Sophos InterceptX

Les capacités éprouvées de CryptoGuard contenues dans Sophos InterceptX bloquent les ransomwares, y compris toutes les variantes Wanna et de Petya, dès le moment où ceux-ci commencent à chiffrer vos fichiers, puis restaure vos données vers leur état d’origine

Principales fonctionnalités :

- Protège vos systèmes d’extrémité contre les attaques de ransomwares

- Restaure automatiquement les

modifications apportées aux fichiers

chiffrés sans aucune perte de données - Stoppe le chiffrement local et à distance

des fichiers.

Sophos Safeguard : le chiffrement des données

Disponible en version Cloud ou on premise, la solution Safeguard est capable de chiffrer entièrement et de manière centralisée le disque mais également de chiffrer les fichiers indivuellement.

Grâce au chiffrement actif en permanence, vous pouvez collaborer en toute transparence et en toute sécurité.

Les avantages de Safeguard :

- Conformité aux réglementations facilitée grâce à l’application et à la notification des politiques de sécurité.

- Sécurité des données optimisée grâce à des performances et des algorithmes de chiffrement éprouvés.

- Fonction de gestion des clés qui permet aux utilisateurs autorisés de partager des données facilement et en toute sécurité.

- Gain de temps grâce à la console centralisée qui permet de configurer et de gérer vos

politiques de protection des données. - Gestion des ordinateurs prenant en

charge les lecteurs à chiffrement

automatique Opal ou Bitlocker. - Utilisation de la dernière technologie

de processeur qui rend les machines

chiffrées plus rapides que jamais.